السمعة الرقمية تشير إلى الانطباع العام الذي يتركه الأفراد أو المؤسسات على الإنترنت. تتشكل هذه السمعة من خلال مجموعة متنوعة من العوامل، بما في ذلك المحتوى الذي يتم نشره، التفاعلات مع الجمهور، والمراجعات والتقييمات التي يتركها الآخرون. في عصر المعلومات، أصبحت…

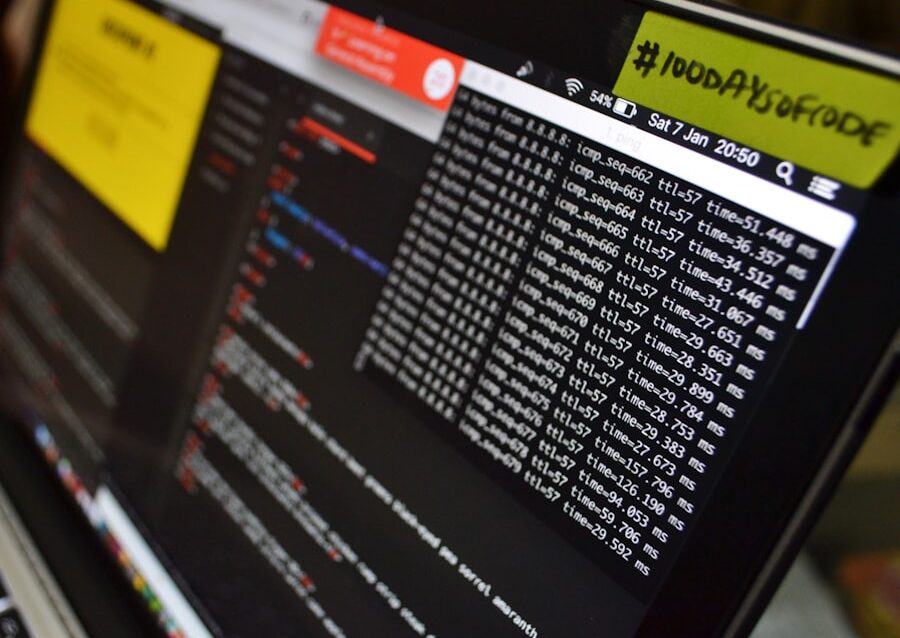

الامن السيبراني وعلاقته في حماية الأجهزة والشبكات

الأمن السيبراني هو مجموعة من الممارسات والتقنيات التي تهدف إلى حماية الأنظمة والشبكات والبيانات من الهجمات الإلكترونية. يتضمن هذا المفهوم مجموعة واسعة من الإجراءات، بدءًا من حماية المعلومات الحساسة إلى تأمين البنية التحتية التكنولوجية. في عصر تتزايد فيه الاعتماد على التكنولوجيا،…

برمجة وتطوير التطبيقات واثرها على زيادة المبيعات

تعتبر برمجة وتطوير التطبيقات من المجالات الحيوية التي شهدت نمواً ملحوظاً في السنوات الأخيرة، حيث أصبحت التطبيقات جزءاً لا يتجزأ من حياتنا اليومية. تتنوع التطبيقات بين تلك التي تخدم الأغراض الشخصية، مثل تطبيقات التواصل الاجتماعي، وتلك التي تلبي احتياجات الأعمال، مثل…

التشفير وكسر التشفير وما هي الطرق المهمة والتعريفات عن أنواع التشفير

التشفير هو عملية تحويل المعلومات من شكلها القابل للقراءة إلى شكل غير قابل للقراءة، مما يجعلها محمية من الوصول غير المصرح به. يتم استخدام التشفير لحماية البيانات الحساسة، مثل المعلومات المالية والشخصية، من المتسللين والتهديدات الإلكترونية. يعتمد التشفير على خوارزميات رياضية…

كيفية حماية معلوماتك الشخصية على الإنترنت

تُعتبر المعلومات الشخصية على الإنترنت مجموعة من البيانات التي يمكن استخدامها لتحديد هوية الفرد أو الوصول إلى تفاصيل خاصة به. تشمل هذه المعلومات الاسم، تاريخ الميلاد، عنوان السكن، رقم الهاتف، البريد الإلكتروني، وأي معلومات أخرى قد تكشف عن هوية الشخص. في…

تقنيات التعلم الآلي: كيف يمكن استخدامها في الأمن السيبراني

تعتبر تقنيات التعلم الآلي من أبرز التطورات التكنولوجية في العصر الحديث، حيث تتيح للأنظمة القدرة على التعلم من البيانات وتحسين أدائها بمرور الوقت دون الحاجة إلى برمجة صريحة. يعتمد التعلم الآلي على خوارزميات متقدمة تقوم بتحليل البيانات واستخراج الأنماط منها، مما…

كيفية حماية الهوية الرقمية من الاحتيال

الاحتيال الرقمي هو مجموعة من الأنشطة غير القانونية التي تتم عبر الإنترنت بهدف خداع الأفراد أو المؤسسات للحصول على معلومات حساسة أو أموال. يتضمن هذا النوع من الاحتيال مجموعة متنوعة من الأساليب، مثل التصيد الاحتيالي، والبرمجيات الخبيثة، والاحتيال عبر بطاقات الائتمان….