تعتبر حماية البيانات من القضايا الحيوية التي تكتسب أهمية متزايدة في ظل التحول نحو بيئات العمل عن بُعد. مع تزايد الاعتماد على التكنولوجيا والاتصالات الرقمية، أصبحت البيانات أكثر عرضة للاختراق والسرقة. في هذا السياق، يتعين على المؤسسات أن تدرك أن حماية…

كيفية حماية الشبكات من الهجمات الخبيثة

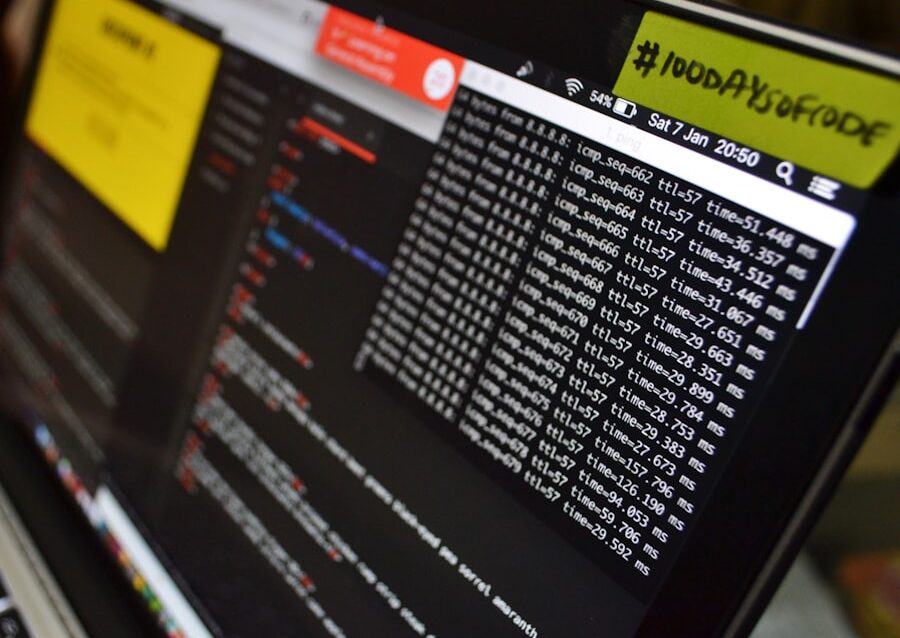

تعتبر الهجمات الخبيثة على الشبكات من أبرز التحديات التي تواجه المؤسسات والأفراد في العصر الرقمي. مع تزايد الاعتماد على التكنولوجيا والاتصالات، أصبحت الشبكات هدفًا رئيسيًا للمتسللين الذين يسعون إلى استغلال الثغرات الأمنية لتحقيق مكاسب غير مشروعة. تتنوع هذه الهجمات بين البرمجيات…

تأثير الذكاء الاصطناعي على الأمن المعلوماتي

في عصر التكنولوجيا الحديثة، أصبح الذكاء الاصطناعي جزءًا لا يتجزأ من العديد من المجالات، بما في ذلك الأمن المعلوماتي. يتسم هذا المجال بتعقيداته المتزايدة، حيث تتطور التهديدات السيبرانية بشكل مستمر، مما يتطلب استراتيجيات جديدة لمواجهتها. الذكاء الاصطناعي، بفضل قدرته على معالجة…

اخر الثغرات والمشاكل الأمنية من موقع thehackernews

تُعتبر The Hacker News واحدة من أبرز المنصات الإخبارية المتخصصة في مجال الأمن السيبراني. تأسست هذه المنصة لتكون مصدرًا موثوقًا للمعلومات حول أحدث الأخبار، الثغرات الأمنية، والتهديدات التي تواجه الأفراد والشركات على حد سواء. تقدم The Hacker News تغطية شاملة لمجموعة…

استضافة المواقع وشرح عن اهم الأمور المتعلقة بالاستضافة

استضافة المواقع هي عملية تخزين ملفات الموقع الإلكتروني على خوادم متصلة بالإنترنت، مما يتيح للمستخدمين الوصول إلى هذه الملفات عبر متصفحات الويب. تعتبر استضافة المواقع أحد العناصر الأساسية لإنشاء أي موقع على الإنترنت، حيث تضمن أن يكون الموقع متاحًا للمستخدمين في…

الامن السيبراني وعلاقته في حماية الأجهزة والشبكات

الأمن السيبراني هو مجموعة من الممارسات والتقنيات التي تهدف إلى حماية الأنظمة والشبكات والبيانات من الهجمات الإلكترونية. يتضمن هذا المفهوم مجموعة واسعة من الإجراءات، بدءًا من حماية المعلومات الحساسة إلى تأمين البنية التحتية التكنولوجية. في عصر تتزايد فيه الاعتماد على التكنولوجيا،…

التشفير وكسر التشفير وما هي الطرق المهمة والتعريفات عن أنواع التشفير

التشفير هو عملية تحويل المعلومات من شكلها القابل للقراءة إلى شكل غير قابل للقراءة، مما يجعلها محمية من الوصول غير المصرح به. يتم استخدام التشفير لحماية البيانات الحساسة، مثل المعلومات المالية والشخصية، من المتسللين والتهديدات الإلكترونية. يعتمد التشفير على خوارزميات رياضية…

كيفية حماية معلوماتك الشخصية على الإنترنت

تُعتبر المعلومات الشخصية على الإنترنت مجموعة من البيانات التي يمكن استخدامها لتحديد هوية الفرد أو الوصول إلى تفاصيل خاصة به. تشمل هذه المعلومات الاسم، تاريخ الميلاد، عنوان السكن، رقم الهاتف، البريد الإلكتروني، وأي معلومات أخرى قد تكشف عن هوية الشخص. في…

كيفية حماية الهوية الرقمية من الاحتيال

الاحتيال الرقمي هو مجموعة من الأنشطة غير القانونية التي تتم عبر الإنترنت بهدف خداع الأفراد أو المؤسسات للحصول على معلومات حساسة أو أموال. يتضمن هذا النوع من الاحتيال مجموعة متنوعة من الأساليب، مثل التصيد الاحتيالي، والبرمجيات الخبيثة، والاحتيال عبر بطاقات الائتمان….

كيفية التحقق من أمان مواقع الويب قبل الشراء

تعتبر مواقع الويب الآمنة هي تلك التي توفر بيئة آمنة للمستخدمين عند تصفحها أو إجراء معاملات عبر الإنترنت. يتميز هذا النوع من المواقع بتطبيق بروتوكولات الأمان اللازمة لحماية البيانات الشخصية والمالية للمستخدمين. من أبرز هذه البروتوكولات هو بروتوكول SSL (Secure Sockets…