التشفير هو عملية تحويل المعلومات من شكلها القابل للقراءة إلى شكل غير قابل للقراءة، مما يجعلها محمية من الوصول غير المصرح به. يتم ذلك باستخدام خوارزميات رياضية معقدة، حيث يتم تحويل البيانات إلى نص مشفر لا يمكن فهمه إلا من قبل…

استراتيجيات تسويق فعالة للمؤسسات الكبيرة

تعتبر استراتيجيات التسويق الفعالة من العناصر الأساسية التي تساهم في نجاح المؤسسات الكبيرة. في عالم يتسم بالتنافسية العالية، تحتاج الشركات إلى وضع خطط تسويقية مدروسة تضمن لها التميز عن المنافسين. هذه الاستراتيجيات لا تقتصر فقط على زيادة المبيعات، بل تشمل أيضًا…

تأثير تكنولوجيا البلوك تشين على الأمن السيبراني

تعتبر تكنولوجيا البلوك تشين واحدة من أبرز الابتكارات التكنولوجية في القرن الحادي والعشرين، حيث تمثل بنية تحتية رقمية تتيح تخزين البيانات بطريقة آمنة وشفافة. تعتمد هذه التكنولوجيا على نظام موزع يتكون من سلسلة من الكتل، حيث تحتوي كل كتلة على مجموعة…

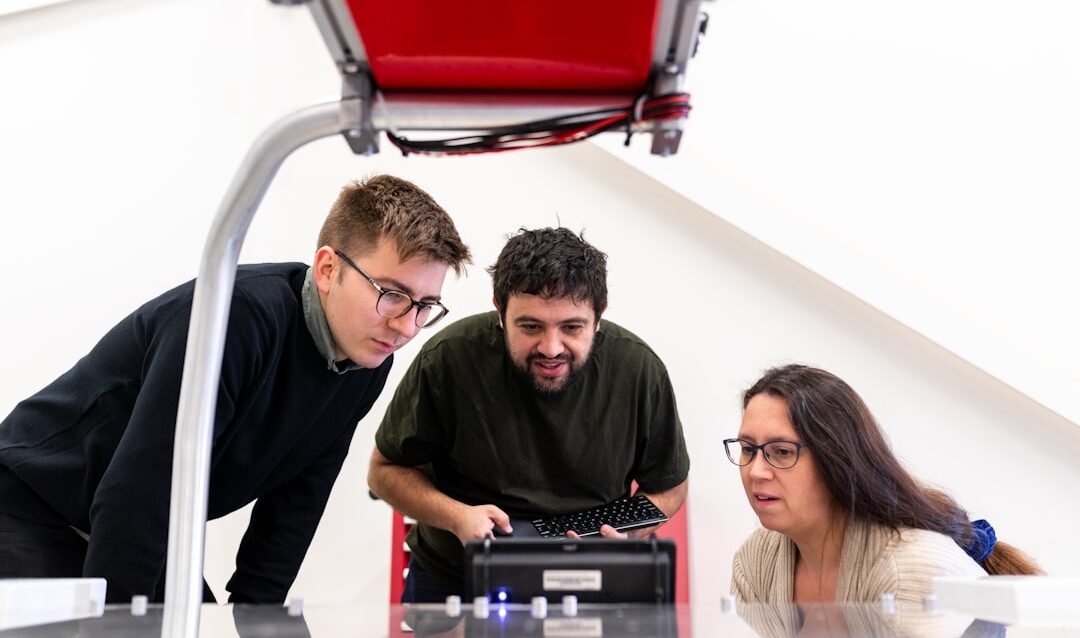

الذكاء الاصطناعي في تحليل البيانات: كيف يعمل؟

الذكاء الاصطناعي هو مجال متطور يهدف إلى إنشاء أنظمة قادرة على محاكاة الذكاء البشري. يتضمن ذلك القدرة على التعلم، والتفكير، واتخاذ القرارات. في السنوات الأخيرة، أصبح الذكاء الاصطناعي جزءًا لا يتجزأ من العديد من الصناعات، حيث يتم استخدامه لتحليل البيانات واستخراج…

تأثير الذكاء الاصطناعي على صناعة البرمجيات

تعتبر تكنولوجيا الذكاء الاصطناعي من أبرز التطورات التكنولوجية في العصر الحديث، حيث تمثل قفزة نوعية في كيفية تعاملنا مع البيانات والمعلومات. الذكاء الاصطناعي هو فرع من فروع علوم الحاسوب يهدف إلى إنشاء أنظمة قادرة على محاكاة الذكاء البشري، مما يمكنها من…

أهمية الشهادات الأمنية في حماية البيانات

في عصر التكنولوجيا الحديثة، أصبحت الحماية الأمنية ضرورة ملحة تتطلب اهتمامًا خاصًا من الأفراد والشركات على حد سواء. مع تزايد الاعتماد على الإنترنت والتكنولوجيا الرقمية، تزايدت أيضًا التهديدات السيبرانية التي تستهدف البيانات الحساسة. تتنوع هذه التهديدات بين الفيروسات، والبرمجيات الخبيثة، والهجمات…

تأثير وسائل الإعلام الاجتماعية على الأمن المعلوماتي

تعتبر وسائل الإعلام الاجتماعية من أبرز الظواهر التي شهدها العصر الحديث، حيث أصبحت جزءًا لا يتجزأ من حياة الأفراد والمجتمعات. تتيح هذه الوسائل للأشخاص التواصل والتفاعل مع بعضهم البعض بشكل فوري، مما يسهم في تعزيز الروابط الاجتماعية وتبادل الأفكار والمعلومات. من…

كيفية بناء خطة احتياطية للأمان السيبراني

تعتبر خطة الاحتياطية للأمان السيبراني أداة حيوية تضمن حماية المعلومات والبيانات الحساسة من التهديدات المتزايدة في العالم الرقمي. في ظل التطور السريع للتكنولوجيا، أصبحت الهجمات السيبرانية أكثر تعقيدًا وتنوعًا، مما يجعل من الضروري أن تكون لدى المؤسسات خطة شاملة للتعامل مع…

أحدث التقنيات في استضافة المواقع

استضافة المواقع هي خدمة تتيح للأفراد والشركات نشر مواقعهم على الإنترنت. تتضمن هذه الخدمة توفير مساحة على خوادم خاصة أو مشتركة، حيث يتم تخزين ملفات الموقع، مثل النصوص والصور والفيديوهات. عندما يقوم المستخدم بإدخال عنوان موقع معين في متصفح الويب، يقوم…

استراتيجيات فعالة للتسويق عبر الهواتف المحمولة

في عصر التكنولوجيا الحديثة، أصبح التسويق عبر الهواتف المحمولة أحد أهم الأدوات التي تعتمد عليها الشركات للوصول إلى جمهورها المستهدف. مع تزايد استخدام الهواتف الذكية، أصبح من الضروري أن تتبنى الشركات استراتيجيات تسويقية تتناسب مع هذا الاتجاه. الهواتف المحمولة ليست مجرد…